|

������PConline ��Ѷ���ἰTor���·�ɣ�������뵽Щʲô���������ڿ͡������ֻ��Ǽ��ܣ�����˵����Щ���䶼����һ���Ĺ�����ͨ��Tor�����ǿ������������ҳ�ͷ����ʼ����������֡��������ܿ������ô������Tor�㵽��֪�����٣�����ι�����������������������ڻ��������������ڵĻ��⣬�ƺ�Ҫ����һ���������ʼ�ˡ�

Tor���Գ�Ϊ˫�н�?��Ҫ������ι�����ʼ

Tor��һ��������̸�Ļ��� ����������������̸���������µĿ�ͷ�����Ի����λ�ٽ���һ��TorΪ���ʵ���ϣ�Tor��ȫ�ƽ�‘The Onion Router’�������·������֮���Ա���ΪOnion������Ϊ���Ľṹ��ͬ��У��������������֪����ģ���Ҫ����һ��������Ҳ����˵��ÿ��·������Ĵ��䶼������Ե���Կ��symmetric key�����м��ܣ��γ��в�εĽṹ�����м��������ĸ��ڵ㣬��������е�һ��Ƥ���ѿͻ��˰������棬���DZ�����Ϣ��Դ��һ�ַ�ʽ��

��������һ��Tor�û����������ij����վ��ͷ�棬���ļ��������Web��������ڼ��������������͵���һ������Tor���ܵĵ��ԡ���̨���Ա���Ϊguard��guard�ڰ������ǰ��һ����ܺ������ת���������е���һ̨�������֮��ļ�����ٰ���һ��Ȼ��ת�����Դ�ѭ�������� �����������е����һ̨���Ա���Ϊ���ڽڵ㣨exit node�����������һ����ܺ�¶������������յ㣬����Ҫ���ʵ��Ǹ���վ����һ̨�����֪�������ߵ������ַ������֪��Ŀ��վ��������ַ�����ڸ�����û��һ̨����֪����������Ϣ��������������ܵ�·�ɷ���������Tor�ˡ� ����������ΪTor�����������ۼ���Ҳ�����ܶ�����ӡ��ڿ�����������繥�������ڰ����н��е��º��н��ס���Ȼ��Tor����ʵ�û�Զ��ֹ�ڴˣ��������ܻ���Tor���а�ȫͨ�ź滮����ͥ�û����ܻ�ʹ��Tor�Ա�����ͯ�����ǵ���˽�����Ž������Tor��ʵ��Ϣ����Դ��ɿ��ԡ�

Tor�ķ�չ��ʷ �������·�ɸ�������1995�걻�״���������Onion Routing�����������о��칫��(ONR)������1997���ֵõ��������������о��ƻ��ֵİ�����2002�꣬Syverson��һЩ��ѧ�ҿ�ʼ���alpha�汾��Tor��֮����2004�꣬Tor��Ŀ�����Դ��������������о���й¶���˻������ϣ�����2006�꣬Mathewso��������λ��ѧ������Tor��Ŀ������ȫ������صķ������Ͻ�����Tor����ڵ㡣��������Tor��Ŀ�õ��������ͬ�������������� Tor���������� ����������ͨ��Tor�����ʼ�ʱ�� Tor��ʹ��һ�ֳ�Ϊ“���·��”�ļ��ܼ���ͨ������������ɵĹ��̴����ʼ�����������һ�����в���һ�����ţ������е�ÿ���ڵ㶼�������Ϣ������������ŷ⣬Ȼ�����ڲ����ܵ����ݣ�Ҳ�������ܷ���ŷ⣬������һ����ַ����ˣ�������һ���ڵ��ǿ������ŵ�ȫ�����ݣ����Ҹ���Ϣ�Ĵ���·�������١��ڴ˹����У����յ���Ϣ�Ѿ����ͳ�ȥ��

���� ��Tor����һ��˽������·��ʱ���û���������ͻ���ͨ�������ϵ��м̵����ؽ���һ�������ɼ���������ɵĻ�·��circuit������·һ����չһ����hop������·�ϵ��м̽���֪��������һ���м̽��������Լ�����һ���м̷������ݡ�û��һ̨�������м̻�֪�����ݰ�������·�����ͻ����뻷·�ϵ�ÿһ����Э��һ���������Կ���������Ա�֤����ͨ���κ�һ��ʱ�������١� ���� �����������������Torͬ��ʹ�û��ܹ�����������λ�õ�ǰ�����ṩ�����������Web�����ͼ�ʱͨѶ������������Tor�û�ʹ��Tor��“�ۺϵ�”��rendezvous points�����ӵ���Щ����������֪���Է��������ʶ��

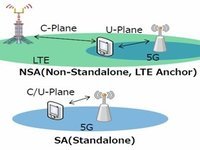

���� ��������ͨ��һϵ�е��м���Ի��м�����Tor��������ĵ��Ժ�Ŀ�ĵ�֮�佨��һ����Ծ�����ӡ�Ŀǰ����Լ��6000��λ��������ص��м���·����������Tor���磬����һȺԸ�����һЩ������־Ը��������������������м���û���ر��������е�Ӳ��������������ֻ��������Tor��������������Ϊһ���м������С� ���� ����Tor������ٶȺ������ԣ���Ȼ���м���Խ��Ч����Խ�ã���Ϊÿ���м���ֻ���ṩ���Ĵ�������Խ����м���ѡ����ζ���û����ټ�Ҳ��Խ�ѱ����١� Tor���м����� ���� ��Ȼ˵�����м�������ôTor���õ��м�������Щ����Ĭ������£�Torͨ��Entry/guard��Middle��Exit3���м���������ת���ӣ��Ҹ��������ض����á����У�Entry/guard�м�����Tor�������ڵ㣬һ����Щ�м�������һ��ʱ���֤�����ȶ��Ҿ��иߴ����ģ��ͻᱻѡ������guard�м�����

���� middle�м������м�ڵ㣬���ڽ�������guard�м������䵽exit�м������Ա���guard�м�����exit�м���̽�鵽�˴˵�λ�á��ո�˵����exit�м���������λ��Tor�����Ե�ij��ڵ㣬�Ὣ�������͵��ͻ�ָ��������Ŀ�ĵء� ��һ��Tor ���� ����Tor�����˻��ڻ�������45-ESR��6.0�汾����ǿ�˶�HTML5��֧�֣�������������������������������»��Ƶİ�ȫ���ܡ��������Tor������������������ת��IP��ַ���û����ԣ�����ҪԶ��Flash�������ΪFlash��������ױ�¶������Ϣ����IP��ַ����Tor6.0�汾���ж�����HTML5֧�֣����Ը����عص��û����е�Flash�����

���� ���⣬Tor6.0�汾���ı仯�����������������ܲ��������ģ���ΪTor��������һ����õ��ײ����Э���ϵģ����Զ��ִ�����ѧ��֧�ֱ�������λ�����Tor6.0�汾�Ƴ��˶�SHA-1��֧�֣�������һ�����õĸ��»��ƣ����û����и����ļ�ǰ����ͬʱ�����°��Լ�Hash Function����ϣֵ���� ���� ���ߣ�����Tor������ͨ��DuckDuckGo��API��ʾ�����������������������Google��Tor���Ŷ�Ҫ��DisconnectҪ������ͨ��DuckDuckGo��API��ʾ�������������Bing�����ڣ�Linux��Windos�Լ�Maxϵͳ���û���������ͨ��Softpedia����Tor����6.0�汾��

|